Fique protegido em situações críticas

Lemos diariamente sobre novos tipos de ciberataques e acompanhá-los é um desafio constante para proteger os clientes. Qual é o melhor método para auditar sistemas críticos de negócios para garantir que não sejam comprometidos? A adoção de uma estrutura de cibersegurança é a resposta. Você pode não apenas auditar com precisão e eficácia os ambientes do cliente, mas também aumentar sua reputação e adicionar funcionalidades de respostas.

Selecione a estrutura de segurança certa

Há várias estruturas de cibersegurança que MSPs e MSSPs podem usar. Estas são algumas a considerar.

Trate todas as fases do Cyber Kill Chain

O WatchGuard EPDR ajuda a garantir que o Cyber Kill Chain seja sempre interrompido e que os invasores sejam afastados de mãos abanando. Descubra como nossas tecnologias de ponta entram em ação especificamente em um ataque de ransomware.

Simplifique a adoção da estrutura de segurança

Prepare-se para o MITRE ATT&CK com inteligência comportamental

Especialistas em cibersegurança concordam que a análise baseada em comportamento é a habilidade de segurança mais recente que vai identificar e remediar ameaças cada vez mais sofisticadas. A estrutura MITRE ATT&CK orienta as organizações a aprimorar suas habilidades de inteligência e avaliação de ameaças, e os provedores e fornecedores de segurança estão se movendo rapidamente para adotá-la.

Visualize o ThreatSync Intelligence na demonstração do WatchGuard Cloud >

Aplique NIST-CSF e NIST SP 800-171 para obter um alinhamento completo

O NIST-CSF e o NIST SP 800-171 são projetados para promover comunicações de gerenciamento de riscos e cibersegurança entre as partes interessadas organizacionais, tanto internas quanto externas. Como um documento de referência de alinhamento de segurança importante, as empresas podem aplicar seus componentes Core, Implementation Tiers e Profiles a uma grande variedade de produtos e soluções de segurança.

A WatchGuard funciona facilmente com qualquer estrutura de cibersegurança

Interrompa o Cyber Kill Chain no início

Os ciberataques geralmente começam com o roubo de credenciais de um usuário permitindo o acesso de invasores à rede ou a uma conta comercial confidencial. O WatchGuard AuthPoint oferece a segurança necessária para proteger identidades, ativos, contas e informações. Minimize o impacto de senhas perdidas e roubadas tornando o acesso dos usuários visível para sua equipe.

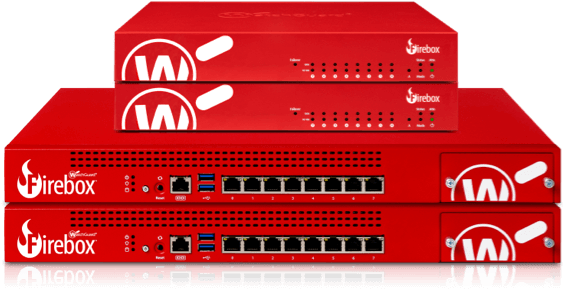

Todas as estruturas dependem de um firewall

Os profissionais de segurança de TI contam com firewalls para defender as redes de uma grande variedade de ameaças, incluindo malware avançado e ransomware. O WatchGuard Total Security Suite oferece proteção ainda maior com serviços de segurança e ferramentas de visibilidade de ameaças disponíveis com qualquer um de nossos dispositivos Firebox, para controles de segurança em camadas e proteção ampla e eficaz.

Segurança que acompanha você onde você estiver

As estruturas modernas exigem que a segurança se estenda além das instalações e redes corporativas. O WatchGuard EPDR protege laptops, computadores e servidores com uma grande variedade de funcionalidades de proteção de terminal (EPP) e detecção e resposta de terminal (EDR). Ele automatiza de forma exclusiva as ações de segurança para facilitar o gerenciamento e a implantação.

Uma resposta para a segurança de endpoints e gerenciamento de correções >

_cd_b8341.jpg?itok=ogk6pnUD)