Rimani protetto in situazioni critiche

Ogni giorno leggiamo di nuovi tipi di attacchi informatici e stare al passo è una sfida costante per proteggere i tuoi clienti. Qual è il metodo migliore per verificare i sistemi aziendali critici per assicurarsi che siano indisturbati? L'adozione di un quadro di sicurezza informatica è la risposta. Non solo sei in grado di verificare in modo accurato ed efficace gli ambienti dei tuoi clienti, ma migliora anche la tua reputazione e aggiunge capacità di risposta.

Selezionare il giusto quadro di sicurezza

Esistono diversi quadri di sicurezza informatica che gli MSP e gli MSSP possono utilizzare. Eccone alcuni da considerare.

Affronta ogni fase della Cyber Kill Chain

WatchGuard EPDR contribuisce a garantire che la Cyber Kill Chain venga sempre interrotta e che gli aggressori vengano respinti a mani vuote. Scopri come le nostre tecnologie all'avanguardia entrano in azione specificamente in un attacco ransomware.

Semplifica l'adozione del quadro di sicurezza

Preparati per il MITRE ATT&CK con l’intelligence comportamentale

Gli esperti di sicurezza informatica concordano sul fatto che l'analisi basata sul comportamento è la più recente competenza in materia di sicurezza che consentirà di individuare e porre rimedio a minacce sempre più sofisticate. Il quadro MITRE ATT&CK guida le organizzazioni a migliorare le proprie competenze in materia di intelligence e valutazione delle minacce, e i fornitori e i venditori di sicurezza si stanno muovendo rapidamente per adottarlo.

Visualizza le informazioni di ThreatSync nella demo di WatchGuard Cloud >

Applica NIST-CSF e NIST SP 800-171 per un allineamento completo

NIST-CSF e NIST SP 800-171 sono stati progettati per promuovere le comunicazioni sulla gestione del rischio e della sicurezza informatica tra gli stakeholder interni ed esterni dell'organizzazione. In quanto documento di riferimento fondamentale per l'allineamento della sicurezza, le aziende possono applicare i suoi componenti Core, Implementation Tiers e Profiles a un'ampia gamma di prodotti e soluzioni di sicurezza.

WatchGuard funziona facilmente con qualsiasi quadro di sicurezza informatica

Ferma la Cyber Kill Chain all'inizio

Gli attacchi informatici iniziano in genere con il furto delle credenziali di un utente, che consentono all'aggressore di accedere alla rete o a un account aziendale sensibile. WatchGuard AuthPoint offre la sicurezza necessaria per proteggere identità, beni, conti e informazioni. Riduci al minimo l'impatto delle password perse o rubate rendendo visibile al tuo team l'accesso degli utenti.

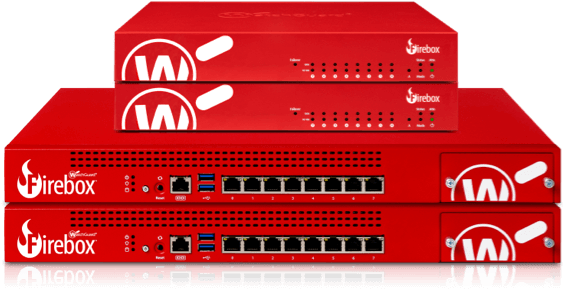

Ogni quadro si affida a un firewall

I professionisti della sicurezza informatica contano sui firewall per difendere le reti da un'ampia gamma di minacce, tra cui malware avanzati e ransomware. WatchGuard Total Security Suite offre una protezione ancora maggiore grazie ai servizi di sicurezza e agli strumenti di visibilità delle minacce disponibili con qualsiasi appliance Firebox, per controlli di sicurezza a più livelli e una protezione ampia ed efficace.

La sicurezza che va ovunque tu vada

I quadri moderni richiedono chiaramente che la sicurezza si estenda oltre le strutture e le reti aziendali. WatchGuard EPDR protegge laptop, computer e server con un'ampia gamma di capacità di protezione degli endpoint (EPP) e di rilevamento e risposta degli endpoint (EDR). Automatizza in modo esclusivo le azioni di sicurezza per semplificare la gestione e l'implementazione.

Un'unica risposta per la sicurezza degli endpoint e la gestione delle patch >

0b80.jpg?itok=s8texDoH)